Phương pháp mà nhóm hacker 1937CN sử dụng để tấn công hệ thống thông tin 2 sân bay của Việt Nam là kĩ thuật "Deface". Đây là cách thức tấn công không mới, nhưng rất nguy hiểm. Thông thường, các phần mềm gián điệp này lợi dụng lỗ hổng an ninh trong file văn bản để phát tán. Các phần mềm gián điệp này không phải là những virus lây nhiễm một cách ngẫu nhiên vào hệ thống mà được phát tán một cách có chủ đích.

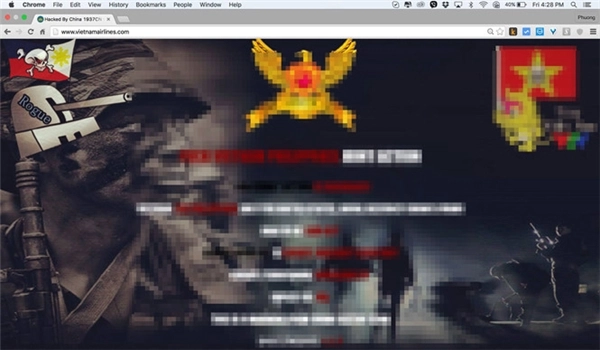

Hình ảnh trang web của Vietnam Airlines bị hacker tấn công bằng "Deface". (Ảnh: internet)

Khi mở các file bị nhiễm virus này ra, phần mềm gián điệp sẽ được tự động cài đặt vào thiết bị của nạn nhân, sau đó xâm nhập và kiểm soát máy tính. Nó có thể giả dạng những phần mềm hoặc ứng dụng phổ biến như Windows Update, Adobe Flash, Bộ gõ Unikey, Từ điển… để đánh lừa người dùng tải về.

Sau khi tải những ứng dụng đã bị cài mã độc vào, máy bị nhiễm mã độc sẽ âm thầm hoạt động theo lệnh của những kẻ điều khiển chúng nên rất khó bị phát hiện. Ngoài ra, các mã độc này cũng âm thầm đánh cắp thông tin của máy bị nhiễm virus, rồi gửi những thông tin này về cho máy chủ điều khiển của hacker.

Lượng hành khách bị ùn ứ sau vụ tấn công của tin tặc. (Ảnh: internet)

| Hình thức "Deface" được định nghĩa là tấn công thay đổi nội dung, thông qua một điểm yếu nào đó, hacker sẽ thay đổi nội dung website của nạn nhân. Việc thay đổi nội dung này nhằm một số mục đích :

|

Trước đó, vào tháng 06/2015, khoảng 1.400 hành khách của hãng hàng không Ba Lan – LOT đã mắc kẹt tại sân bay Chopin (Warsaw). Nguyên nhân là hệ thống máy tính trên mặt đất của hãng bay bị hacker tấn công, khiến họ không thể sắp xếp lịch trình bay. Sự việc được khắc phục sau 5 giờ.

Trong thời gian đó, 10 chuyến bay nội địa và quốc tế của hãng hàng không này đã bị hủy. Hơn 10 chuyến khác bị hoãn, theo người phát ngôn của LOT. Nhiều hành khách chịu ảnh hưởng đã được hỗ trợ lên chuyến khác, hoặc tìm khách sạn để ở qua đêm.

Chuyến bay của hãng LOT bị đình trệ vì hacker tấn công. (Ảnh: internet)

Tiếp đến, vào tháng 10/2015, website của Sân bay Quốc tế Norwich (Mỹ) cũng bị tấn công. Dù vậy, hacker có mật danh His Royal Gingerness (HRG) cho biết mục đích của anh ta chỉ là chứng minh website này "rất dễ đột nhập".

Ngoài việc tấn công website, HRG còn lấy đi tên và địa chỉ email của các hành khách trong cơ sở dữ liệu của hãng bay. Quá trình tấn công chỉ mất khoảng 2-3 phút. Sau sự việc trên, đại diện sân bay cho biết đã thực hiện các thay đổi cần thiết để đảm bảo an ninh. Hacker này đã bị bắt hồi đầu năm nay.

Về những tập tin mà nhóm hacker 1937CN công khai trên mạng, chuyên gia an ninh mạng cảnh báo nguy cơ nhóm này nhúng mã khai thác lỗi zero-day (0-day) vào tập tin Excel tài khoản Lotusmiles để chiếm quyền máy tính của những người tải về.

Nhiều khả năng nhóm tin tặc khai thác vào yếu tố xài phần mềm Microsoft Office lậu (bản crack) chưa được cập nhật các bản vá lỗi mới nhất từ Microsoft rất phổ biến tại Việt Nam. Do đó, người dùng sử dụng Microsoft không có bản quyền khi tải file này về sẽ trở thành nạn nhân mới của nhóm hacker.